Laboratorium Obywatelskie - Citizen Lab

| |

| Tworzenie | 2001 |

|---|---|

| Rodzaj | Laboratorium badawcze |

| Siedziba | uniwersytet w Toronto |

| Lokalizacja | |

Dyrektor |

Ronalda Deiberta |

| Strona internetowa | citizenlab |

Citizen Lab jest interdyscyplinarnym laboratorium oparty na Munk School of Global Affairs na Uniwersytecie w Toronto , w Kanadzie. Założone i kierowane przez profesora Ronalda Deiberta laboratorium Citizen Lab zajmuje się kontrolami informacji — takimi jak nadzór sieci i filtrowanie treści — które wpływają na otwartość i bezpieczeństwo Internetu oraz stanowią zagrożenie dla praw człowieka . Citizen Lab współpracuje z ośrodkami badawczymi, organizacjami i osobami na całym świecie i stosuje podejście „mieszane”, które łączy komputerowe przesłuchania, eksplorację danych i analizę z intensywnymi badaniami terenowymi , jakościowymi naukami społecznymi oraz prawem i polityką metody analizy .

Citizen Lab był założycielem projektów OpenNet Initiative (2002–2013) oraz Information Warfare Monitor (2002–2012). Organizacja opracowała również oryginalny projekt oprogramowania do obchodzenia cenzury Psiphon , które zostało wydzielone z laboratorium w prywatną kanadyjską korporację (Psiphon Inc.) w 2008 roku.

Wyniki badań Citizen Lab znalazły się na pierwszych stronach gazet na całym świecie, w tym na pierwszych stronach The New York Times , The Washington Post oraz The Globe and Mail . W Tracking GhostNet (2009) badacze odkryli podejrzaną sieć cyberszpiegowską składającą się z ponad 1295 zainfekowanych hostów w 103 krajach, z których duży odsetek stanowiły cele o wysokiej wartości, w tym ministerstwa spraw zagranicznych , ambasady, organizacje międzynarodowe, media informacyjne i organizacje pozarządowe . To przełomowe badanie było jednym z pierwszych publicznych raportów ujawniających sieć cyberszpiegowską, której celem było społeczeństwo obywatelskie i systemy rządowe na całym świecie. W Shadows in the Cloud (2010) badacze udokumentowali złożony ekosystem cyberszpiegostwa, które systematycznie narażało rządowe, biznesowe, akademickie i inne systemy sieci komputerowych w Indiach , biurach Dalajlamy , Organizacji Narodów Zjednoczonych i kilku innych krajach. W opublikowanej w sierpniu 2016 roku publikacji Million Dollar Dissident , badacze odkryli, że Ahmed Mansoor , jeden z Piątki ZEA , obrońca praw człowieka w Zjednoczonych Emiratach Arabskich, został zaatakowany przy użyciu oprogramowania opracowanego przez izraelską firmę NSO Group zajmującą się cyberwojną . Korzystając z łańcucha exploitów dnia zerowego , operatorzy tego oprogramowania szpiegującego próbowali skłonić Mansoora do kliknięcia łącza w opracowanej przez inżynierię społeczną wiadomości tekstowej, która umożliwiłaby im dostęp do wszystkiego, co znajduje się w jego telefonie. Przed opublikowaniem raportu badacze skontaktowali się z firmą Apple, która wydała aktualizację zabezpieczeń, która załatała luki wykorzystywane przez operatorów oprogramowania szpiegującego.

Citizen Lab zdobyło wiele nagród za swoją pracę. Jest pierwszą kanadyjską instytucją, która zdobyła nagrodę MacArthur Foundation przyznawaną przez MacArthur Foundation dla kreatywnych i skutecznych instytucji (2014) i jedyną kanadyjską instytucją, która otrzymała grant „New Digital Age” (2014) od prezesa Google, Erica Schmidta . Wcześniejsze nagrody obejmują nagrodę Electronic Frontier Foundation Pioneer (2015), nagrodę Kanadyjskiego Stowarzyszenia Bibliotek na rzecz Postępu w Wolności Intelektualnej w Kanadzie (2013), nagrodę Kanadyjskiego Komitetu na rzecz Wolności Prasy Światowej Prasy (2011) oraz Kanadyjskich Dziennikarzy za darmo Nagroda Expression Vox Libera (2010).

Według raportu AP News z 24 stycznia 2019 r., badacze z Citizen Lab „są celem” „międzynarodowych tajnych agentów” za pracę nad Grupą NSO.

Finansowanie

Wsparcie finansowe dla Laboratorium Obywatelskiego pochodzi od Fundacji Forda , Instytutu Społeczeństwa Otwartego , Kanadyjskiej Rady Badań Nauk Społecznych i Humanistycznych , Międzynarodowego Centrum Badań nad Rozwojem (IDRC), rządu Kanady, Kanadyjskiego Centrum Studiów nad Bezpieczeństwem Globalnym przy Uniwersytet Munka w Szkole Spraw Globalnych Uniwersytetu w Toronto, Fundację Johna D. i Catherine T. MacArthurów , Donner Canadian Foundation , Open Technology Fund oraz The Walter and Duncan Gordon Foundation . Citizen Lab otrzymał darowizny oprogramowania i wsparcia od Palantir Technologies , VirusTotal i Oculus Info Inc.

Obszary badawcze

Zagrożenia wobec społeczeństwa obywatelskiego

Strumień badawczy Zagrożenia ukierunkowane w Laboratorium Obywatelskim ma na celu uzyskanie lepszego zrozumienia technicznego i społecznego charakteru ataków cyfrowych na grupy społeczeństwa obywatelskiego oraz kontekstu politycznego, który może je motywować. Laboratorium Citizen prowadzi bieżącą analizę porównawczą rosnącego spektrum zagrożeń internetowych, w tym filtrowania Internetu, ataków typu „odmowa usługi” i ukierunkowanego złośliwego oprogramowania. Raporty o zagrożeniach ukierunkowanych obejmowały szereg kampanii szpiegowskich i operacji informacyjnych przeciwko społeczności tybetańskiej i diaspory , próby phishingu podejmowane przeciwko dziennikarzom, obrońcom praw człowieka, działaczom politycznym, międzynarodowym śledczym i rzecznikom antykorupcyjnym w Meksyku, a także wybitnemu obrońcy praw człowieka, który był przedmiotem nadzoru rządowego w Zjednoczonych Emiratach Arabskich. Badacze Citizen Lab i współpracownicy, tacy jak Electronic Frontier Foundation , ujawnili również kilka różnych kampanii szkodliwego oprogramowania wymierzonych w syryjskich aktywistów i grupy opozycyjne w kontekście syryjskiej wojny domowej . Wiele z tych ustaleń zostało przetłumaczonych na język arabski i rozpowszechnionych wraz z zaleceniami dotyczącymi wykrywania i usuwania złośliwego oprogramowania.

Badania Citizen Lab na temat zagrożeń wobec organizacji społeczeństwa obywatelskiego zostały przedstawione na pierwszej stronie BusinessWeek i omówione w Al Jazeera , Forbes , Wired , a także w innych międzynarodowych mediach.

Grupa informuje, że ich praca nad analizą oprogramowania szpiegującego wykorzystywanego do atakowania opozycjonistów w Ameryce Południowej wywołała groźby śmierci. We wrześniu 2015 r. członkowie grupy otrzymali wyskakujące okienko, które mówiło:

|

Zamierzamy przeanalizować twój mózg za pomocą kuli – i twojej rodziny też… Lubisz szpiegować i chodzić tam, gdzie nie powinieneś, dobrze powinieneś wiedzieć, że to ma swoją cenę – twoje życie! |

Pomiar cenzury internetowej

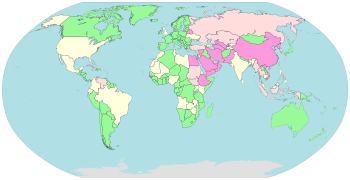

Źródła: Freedom on the Net , OpenNet Initiative , Reporterzy bez granic .

Inicjatywa OpenNet przetestowała filtrowanie Internetu w 74 krajach i stwierdziła, że 42 z nich — w tym reżimy autorytarne i demokratyczne — stosują pewien poziom filtrowania.

Citizen Lab kontynuowało ten obszar badań poprzez Internet Censorship Lab (ICLab), projekt mający na celu opracowanie nowych systemów i metod pomiaru cenzury Internetu. Było to wspólne przedsięwzięcie Citizen Lab, grupy profesora Phillipy Gill z Wydziału Informatyki Uniwersytetu Stony Brook oraz grupy ds. operacji sieciowych i bezpieczeństwa internetowego profesora Nicka Feamstera na Uniwersytecie Princeton .

Kontrola informacji na poziomie aplikacji

Citizen Lab bada cenzurę i inwigilację w popularnych aplikacjach, w tym w sieciach społecznościowych, komunikatorach i wyszukiwarkach .

Poprzednie prace obejmują badania praktyk cenzury wyszukiwarek udostępnianych przez Google , Microsoft i Yahoo! na rynek chiński wraz z krajową chińską wyszukiwarką Baidu . W 2008 roku Nart Villeneuve odkrył, że TOM-Skype (wtedy chińska wersja Skype ) zebrał i przechowywał miliony zapisów czatów na publicznie dostępnym serwerze w Chinach . W 2013 roku naukowcy z Citizen Lab współpracowali z profesorem Jedidiahem Crandallem i dr. student Jeffrey Knockel na Uniwersytecie w Nowym Meksyku do inżynierii wstecznej TOM-Skype i Sina UC , innej aplikacji do obsługi wiadomości błyskawicznych używanej w Chinach. Zespół był w stanie uzyskać adresy URL i klucze szyfrowania dla różnych wersji tych dwóch programów i codziennie pobierał czarne listy słów kluczowych. W tej pracy przeanalizowano ponad półtora roku danych ze śledzenia list słów kluczowych, zbadano kontekst społeczny i polityczny kryjący się za treścią tych list oraz przeanalizowano czasy aktualizacji listy, w tym korelacje z bieżącymi wydarzeniami.

Aktualne badania koncentrują się na monitorowaniu kontroli informacji w popularnej chińskiej usłudze mikroblogowania Sina Weibo , chińskich encyklopediach online i aplikacjach do przesyłania wiadomości mobilnych popularnych w Azji. Projekt Asia Chats wykorzystuje techniczne badania cenzury i nadzoru, ocenę wykorzystania i przechowywania danych użytkowników oraz porównanie warunków świadczenia usług i polityk prywatności aplikacji. Pierwszy raport opublikowany w ramach tego projektu dotyczył regionalnych mechanizmów filtrowania słów kluczowych, które LINE stosuje wobec swoich chińskich użytkowników.

Analiza popularnej aplikacji na telefony komórkowe o nazwie „ Smart Sheriff ” przeprowadzona przez Citizen Lab i niemiecką grupę Cure53 wykazała , że aplikacja ta stanowi lukę w zabezpieczeniach, która zdradza prywatność dzieci, które miała chronić, oraz ich rodziców. Prawo Korei Południowej wymagało, aby wszystkie telefony komórkowe sprzedawane osobom poniżej 18 roku życia zawierały oprogramowanie zaprojektowane do ochrony dzieci, a Smart Sheriff była najpopularniejszą aplikacją zatwierdzoną przez rząd – z 380 000 subskrybentów. Raport Citizen Lab/Cure53 określił luki bezpieczeństwa Smart Sheriff jako „katastrofalne” .

Nadzór komercyjny

Citizen Lab prowadzi przełomowe badania nad globalnym rozpowszechnianiem ukierunkowanego oprogramowania do nadzoru i zestawów narzędzi, w tym FinFisher , Hacking Team i NSO Group .

FinFisher to pakiet oprogramowania do zdalnego włamania i inwigilacji opracowany przez monachijską firmę Gamma International GmbH, który jest sprzedawany i sprzedawany wyłącznie organom ścigania i agencjom wywiadowczym przez brytyjską Gamma Group. W 2012 roku Morgan Marquis-Boire i Bill Marczak dostarczyli pierwszą publiczną identyfikację oprogramowania FinFisher. Citizen Lab i jego współpracownicy przeprowadzili szeroko zakrojone śledztwa w sprawie FinFisher, w tym ujawnili jego użycie przeciwko działaczom z Bahrajnu, przeanalizowali warianty pakietu FinFisher wymierzone w systemy operacyjne telefonów komórkowych, odkryli ukierunkowane kampanie szpiegowskie przeciwko dysydentom politycznym w Malezji i Etiopii oraz udokumentowali dowodzenie FinFisher i kontroluj serwery w 36 krajach. Badania FinFisher przeprowadzone przez Citizen Lab dostarczyły informacji i zainspirowały odpowiedzi od organizacji społeczeństwa obywatelskiego w Pakistanie, Meksyku i Wielkiej Brytanii. Na przykład w Meksyku lokalni aktywiści i politycy współpracowali, aby zażądać śledztwa w sprawie nabycia przez stan technologii inwigilacji. W Wielkiej Brytanii doprowadziło to do rozprawienia się ze sprzedażą oprogramowania w obawie przed nadużyciem przez represyjne reżimy.

Hacking Team to firma z siedzibą w Mediolanie , we Włoszech , które zapewnia włamań i nadzoru oprogramowania o nazwie Remote Control System (RCS) do organów ścigania i służb wywiadowczych. Citizen Lab i jego współpracownicy zmapowali punkty końcowe sieci RCS w 21 krajach i ujawnili dowody na wykorzystywanie RCS do atakowania działacza na rzecz praw człowieka w Zjednoczonych Emiratach Arabskich, marokańskiej organizacji dziennikarzy obywatelskich oraz niezależnej agencji informacyjnej prowadzonej przez członków diaspora etiopska. Po opublikowaniu Hacking Team and the Targeting of Ethiopian Journalists, Electronic Frontier Foundation i Privacy International podjęły działania prawne związane z zarzutami, że rząd etiopski naruszył komputery etiopskich emigrantów w Stanach Zjednoczonych i Wielkiej Brytanii.

W 2018 roku Citizen Lab opublikowało dochodzenie w sprawie globalnego rozprzestrzeniania się systemów filtrowania Internetu produkowanych przez kanadyjską firmę Netsweeper, Inc. Wykorzystując kombinację publicznie dostępnego skanowania IP, danych pomiarowych sieci i innych testów technicznych, zidentyfikowali zaprojektowane instalacje Netsweepera. filtrować treści internetowe działające w sieciach w 30 krajach i skupiać się na 10 z historią wyzwań związanych z prawami człowieka: Afganistanie, Bahrajnie, Indiach, Kuwejcie, Pakistanie, Katarze, Somalii, Sudanie, Zjednoczonych Emiratach Arabskich i Jemenie. Witryny zablokowane w tych krajach obejmują treści religijne, kampanie polityczne i witryny medialne. Szczególnie interesująca była kategoria „Alternatywne style życia” Netsweepera, której jednym z głównych celów wydaje się blokowanie niepornograficznych treści LGBTQ, w tym oferowanych przez organizacje zajmujące się prawami obywatelskimi i rzecznictwo, organizacje zajmujące się zapobieganiem HIV/AIDS oraz media LGBTQ oraz grupy kulturowe. Citizen Lab wezwał agencje rządowe do zaprzestania filtrowania treści LGBT.

Od 2016 roku Citizen Lab opublikowało szereg raportów na temat „Pegasus”, oprogramowania szpiegującego dla urządzeń mobilnych, które zostało opracowane przez NSO Group, izraelską firmę zajmującą się cyberwywiadami. Dziesięcioczęściowa seria Citizen Lab na temat NSO Group trwała od 2016 do 2018 roku. Raport z sierpnia 2018 roku został skoordynowany z dogłębnym raportem Amnesty International na temat NSO Group.

W 2017 roku grupa opublikowała kilka raportów prezentujących próby phishingu w Meksyku przy użyciu technologii NSO Group. Produkty były wykorzystywane w wielu próbach przejęcia kontroli nad urządzeniami mobilnymi meksykańskich urzędników państwowych, dziennikarzy, prawników, obrońców praw człowieka i pracowników antykorupcyjnych. Operacje wykorzystywały wiadomości SMS jako przynętę, próbując nakłonić cele do kliknięcia linków do infrastruktury exploitów NSO Group. Kliknięcie linków prowadziłoby do zdalnej infekcji telefonu celu. W jednym przypadku na celowniku znalazł się także syn jednego z dziennikarzy – wówczas nieletni. NSO, która rzekomo sprzedaje produkty tylko rządom, również znalazła się w centrum zainteresowania grupy, gdy na celowniku stał się telefon komórkowy znanego obrońcy praw człowieka w Zjednoczonych Emiratach Arabskich, Ahmeda Mansoora . Raport na temat tych prób po raz pierwszy pokazał exploity dnia zerowego dla systemu iOS na wolności i skłonił Apple do wydania aktualizacji zabezpieczeń do systemu iOS 9.3.5, która dotyczyła ponad miliarda użytkowników Apple na całym świecie.

W 2020 r. Citizen Lab opublikował raport ujawniający Dark Basin , grupę hakerską z siedzibą w Indiach .

Badania Citizen Lab nad oprogramowaniem inwigilacyjnym zostały opisane na pierwszych stronach The Washington Post i The New York Times oraz szeroko omówione w mediach na całym świecie, w tym w BBC, Bloomberg, CBC, Slate i Salon.

Badania Citizen Lab nad komercyjnymi technologiami nadzoru przyniosły skutki prawne i polityczne. W grudniu 2013 r. porozumienie z Wassenaar zostało zmienione, aby uwzględnić dwie nowe kategorie systemów nadzoru na liście kontrolnej podwójnego zastosowania — „oprogramowanie włamań” i „systemy nadzoru sieci IP”. Porozumienie z Wassenaar ma na celu ograniczenie eksportu broni konwencjonalnej i technologii podwójnego zastosowania poprzez wezwanie sygnatariuszy do wymiany informacji i dostarczania powiadomień o działalności eksportowej towarów i amunicji zawartych w jego wykazach kontrolnych. Zmiany wprowadzone w grudniu 2013 r. były wynikiem intensywnego lobbingu organizacji społeczeństwa obywatelskiego i polityków w Europie, których wysiłki zostały uwzględnione w badaniach Citizen Lab nad oprogramowaniem do włamań, takim jak FinFisher, oraz systemami nadzoru opracowanymi i sprzedawanymi przez Blue Coat Systems .

Filtrowanie komercyjne

Citizen Lab bada rynek komercyjny technologii cenzury i nadzoru, na który składa się szereg produktów zdolnych do filtrowania treści, a także do pasywnego nadzoru.

Citizen Lab opracowuje i udoskonala metody wykonywania skanów w całym Internecie w celu pomiaru filtrowania Internetu i wykrywania widocznych z zewnątrz instalacji produktów filtrujących adresy URL. Celem tej pracy jest opracowanie prostych, powtarzalnych metodologii identyfikacji przypadków filtrowania internetu oraz instalacji urządzeń służących do prowadzenia cenzury i inwigilacji.

Laboratorium Citizen przeprowadziło badania w firmach takich jak Blue Coat Systems, Netsweeper i SmartFilter . Najważniejsze raporty to „Some Devices Wander by Mistake: Planet Blue Coat Redux” (2013), „O Pakistanie, We Stand on Guard for Thee: An Analysis of Canada-based Netsweeper’s Role in Pakistan's Censorship Regime” (2013) oraz Planet Blue Płaszcz: Mapowanie narzędzi globalnej cenzury i nadzoru (2013).

Wyniki tych badań były relacjonowane w mediach na całym świecie, w tym na pierwszej stronie The Washington Post , The New York Times , The Globe and Mail oraz Jakarta Post.

Po opublikowaniu w 2011 r. publikacji „Behind Blue Coat: Investigations of Commercial Filtering in Syria and Birma”, firma Blue Coat Systems oficjalnie ogłosiła, że nie będzie już zapewniać „wsparcia, aktualizacji ani innych usług” dla oprogramowania w Syrii. W grudniu 2011 roku, US Department of Commerce „s Biura Przemysłu i Bezpieczeństwa zareagował na Blue Coat dowodów i nałożył 2,8 mln USD grzywny na spółkę Emirati odpowiedzialnych za zakup produktów filtrowanie z Blue Coat i eksportowania ich do Syrii bez licencji.

Badanie Netsweepera przeprowadzone przez Citizen Lab było cytowane przez pakistańskie organizacje społeczeństwa obywatelskiego Bytes for All i Bolo Bhi w sporach sądowych przeciwko rządowi Pakistanu oraz w oficjalnych skargach do Wysokiej Komisji (Ambasady) Kanady w Pakistanie.

Przejrzystość korporacyjna i odpowiedzialność rządu

Citizen Lab bada mechanizmy przejrzystości i odpowiedzialności związane z relacjami między korporacjami a agencjami państwowymi w zakresie danych osobowych i innych działań inwigilacyjnych. Niniejsze badanie dotyczyło wykorzystania sztucznej inteligencji w kanadyjskich systemach imigracyjnych i uchodźców (współautorami Międzynarodowego Programu Praw Człowieka na Wydziale Prawa Uniwersytetu w Toronto), analizą trwających debat na temat szyfrowania w kontekście kanadyjskim (współautor: kanadyjskiej Kliniki Polityki Internetowej i Interesu Publicznego) oraz dokładnego przyjrzenia się żądaniom danych osobowych konsumentów w Kanadzie.

Latem 2017 r. rząd Kanady wprowadził nowe ustawodawstwo dotyczące bezpieczeństwa narodowego, projekt ustawy C-59 (ustawa o bezpieczeństwie narodowym). Zaproponowała znaczącą zmianę krajowych agencji bezpieczeństwa i praktyk Kanady, w tym kanadyjskiej agencji wywiadu ds. sygnałów (Communication Security Establishment). Od czasu, gdy projekt ustawy został po raz pierwszy zaproponowany, wiele grup społeczeństwa obywatelskiego i naukowców wezwało do wprowadzenia znaczących zmian w proponowanej ustawie. Publikacja, której współautorami są Citizen Lab i Canadian Internet Policy and Public Interest Clinic, przedstawia najbardziej szczegółową i wszechstronną analizę reform związanych z CSE. Analiza ta została stworzona, aby pomóc parlamentarzystom, dziennikarzom, badaczom, prawnikom i rzecznikom społeczeństwa obywatelskiego w bardziej efektywnym zaangażowaniu się w te kwestie i została uwzględniona w debatach komisji parlamentarnych i podkreślona w dziesiątkach doniesień medialnych.

Zaangażowanie w politykę

Citizen Lab jest aktywnym uczestnikiem różnych globalnych dyskusji na temat zarządzania Internetem, takich jak Forum Zarządzania Internetem , ICANN oraz Grupa Ekspertów Rządu ONZ ds. Informacji i Telekomunikacji.

Od 2010 roku Citizen Lab pomaga w organizacji corocznej konferencji Cyber Dialogue, której gospodarzem jest Kanadyjskie Centrum Szkoły Munka ds. Globalnych, która gromadzi ponad 100 osób z krajów z całego świata, które pracują w rządzie, społeczeństwie obywatelskim, środowisku akademickim i prywatnym przedsiębiorstwie w celu lepszego zrozumienia najbardziej palących problemów w cyberprzestrzeni. Cyber Dialog ma format partycypacyjny, który angażuje wszystkich uczestników w moderowany dialog na temat bezpieczeństwa w Internecie, zarządzania i praw człowieka. Inne konferencje na całym świecie, w tym spotkanie na wysokim szczeblu Rady Naukowej ds. Polityki Rządowej z siedzibą w Hadze oraz sztokholmskie forum internetowe rządu szwedzkiego , podjęły tematy inspirowane dyskusjami w ramach Cyber Dialogu.

Budynek polowy

Citizen Lab przyczynia się do budowania w terenie , wspierając sieci badaczy, rzeczników i praktyków na całym świecie, szczególnie z Globalnego Południa . W ciągu ostatnich dziesięciu lat Citizen Lab rozwinęło regionalne sieci aktywistów i badaczy zajmujących się kontrolą informacji i prawami człowieka. Sieci te znajdują się w Azji (OpenNet Asia), Wspólnocie Niepodległych Państw (OpenNet Eurasia) oraz na Bliskim Wschodzie iw Afryce Północnej.

Przy wsparciu Międzynarodowego Centrum Badań nad Rozwojem (IDRC) Citizen Lab uruchomił w 2012 r. Sieć Cyber Steward , która składa się z badaczy, rzeczników i praktyków z Południa, którzy analizują i wpływają na polityki i praktyki cyberbezpieczeństwa na szczeblu lokalnym, regionalnym, i międzynarodowym. Projekt składa się z 24 partnerów z całej Azji, Afryki Subsaharyjskiej, Ameryki Łacińskiej oraz Bliskiego Wschodu i Afryki Północnej, w tym 7iber , OpenNet oraz Centrum Internetu i Społeczeństwa .

Pracownicy Citizen Lab współpracują również z lokalnymi partnerami, aby edukować i szkolić zagrożone społeczności. Na przykład w 2013 roku współpracował z Tybetu działania Instytutu na zorganizowanie imprez świadomość społeczna w Dharamsali , w Indiach , na wygnaniu tybetańskiej społeczności na kampanie cyber szpiegowskich. Zimą 2013 roku Citizen Lab przeprowadziło szkolenie z zakresu bezpieczeństwa cyfrowego dla rosyjskich dziennikarzy śledczych w Centrum im. Sacharowa w Moskwie .

W mediach

Praca Citizen Lab jest często cytowana w mediach dotyczących bezpieczeństwa cyfrowego, kontroli prywatności, polityki rządowej, praw człowieka i technologii. Od 2006 roku pojawiają się w 24 artykułach na pierwszych stronach takich publikacji, jak The New York Times, Washington Post, Globe and Mail i International Herald Tribune.

Instytut Letni Citizen Lab

Od 2013 roku Citizen Lab gości Letni Instytut Monitorowania Otwartości i Praw w Internecie jako coroczne warsztaty badawcze w Szkole Spraw Globalnych Munka na Uniwersytecie w Toronto. Skupia naukowców i praktyków ze środowisk akademickich, społeczeństwa obywatelskiego i sektora prywatnego, którzy pracują nad otwartością, bezpieczeństwem i prawami w Internecie. Współpraca nawiązana podczas warsztatów CLSI doprowadziła do opublikowania raportów o dużym wpływie na filtrowanie Internetu w Zambii, audytu bezpieczeństwa aplikacji monitorujących dzieci w Korei Południowej oraz analizy „Great Cannon”, narzędzia ataku w Chinach wykorzystywanego do dystrybucji na dużą skalę - ataki typu Denial of Service na GitHub i GreatFire.org.

Tajni agenci atakują Citizen Lab

Według raportu dziennikarza AP News, Raphaela Sattera, badaczy z Citizen Lab, którzy w październiku 2018 r. poinformowali, że izraelskie oprogramowanie inwigilacyjne NSO Group zostało wykorzystane do szpiegowania „wewnętrznego kręgu” Jamala Khashoggiego tuż przed jego morderstwem, „są one z kolei celem przez międzynarodowych tajnych agentów." Październikowy raport Citizen Lab ujawnił, że „oprogramowanie szpiegowskie NSO” zostało umieszczone na iPhonie saudyjskiego dysydenta Omara Abdulaziza, jednego z powierników Khashoggiego, kilka miesięcy wcześniej. Abdulaziz powiedział, że szpiedzy Arabii Saudyjskiej wykorzystali oprogramowanie hakerskie, aby ujawnić „prywatną krytykę saudyjskiej rodziny królewskiej” Khashoggiego. Powiedział, że to „odegrało główną rolę” w jego śmierci.

W marcu 2019 r. The New York Times poinformował, że Citizen Lab był celem kontrahenta z ZEA, firmy DarkMatter .

W listopadzie 2019 r. Ronan Farrow wydał podcast zatytułowany „Catch and Kill”, będący rozszerzeniem jego książki o tym samym tytule. Pierwszy odcinek zawiera raport Farrow o przypadku, w którym źródło Farrow było zaangażowane w incydent kontrwywiadowczy, podczas gdy agenci z Black Cube celowali w Citizen Lab.