Problem z ukrytym węzłem - Hidden node problem

W sieci bezprzewodowej problem z ukrytym węzłem lub ukrytym terminalem występuje, gdy węzeł może komunikować się z bezprzewodowym punktem dostępowym (AP), ale nie może bezpośrednio komunikować się z innymi węzłami, które komunikują się z tym AP. Prowadzi to do trudności w średniej podwarstwie kontroli dostępu, ponieważ wiele węzłów może jednocześnie wysyłać pakiety danych do AP, co powoduje zakłócenia w AP, powodując, że żaden pakiet nie przechodzi przez.

Chociaż pewna utrata pakietów jest normalna w sieciach bezprzewodowych i wyższe warstwy wyślą je ponownie, jeśli jeden z węzłów przesyła dużo dużych pakietów przez długi czas, drugi węzeł może uzyskać bardzo niską wydajność .

Istnieją praktyczne rozwiązania protokołów dla problemu ukrytych węzłów. Na przykład mechanizmy Request To Send/Clear To Send (RTS/CTS) , w których węzły wysyłają krótkie pakiety, aby poprosić punkt dostępowy o pozwolenie na wysyłanie dłuższych pakietów danych. Ponieważ odpowiedzi z AP są widziane przez wszystkie węzły, węzły mogą synchronizować swoje transmisje, aby nie zakłócać. Jednak mechanizm wprowadza opóźnienia, a narzut często może być większy niż koszt, szczególnie w przypadku krótkich pakietów danych.

Tło

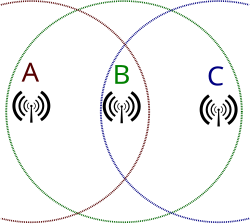

Ukryte węzły w sieci bezprzewodowej to węzły, które są poza zasięgiem innych węzłów lub zbioru węzłów. Rozważ fizyczną topologię gwiazdy z punktem dostępowym z wieloma węzłami otaczającymi go w sposób kołowy: każdy węzeł znajduje się w zasięgu komunikacji AP, ale węzły nie mogą komunikować się ze sobą.

Na przykład w sieci bezprzewodowej prawdopodobnie węzeł na dalekiej krawędzi zasięgu punktu dostępu, znany jako A , widzi punkt dostępu, ale jest mało prawdopodobne, aby ten sam węzeł mógł komunikować się z węzłem na przeciwległy koniec zasięgu punktu dostępowego, C . Te węzły są znane jako ukryte .

Innym przykładem może być sytuacja, w której A i C znajdują się po obu stronach przeszkody, która odbija lub silnie pochłania fale radiowe, ale mimo to oba mogą nadal widzieć ten sam AP.

Problem polega na tym, że węzły A i C zaczynają jednocześnie wysyłać pakiety do punktu dostępowego B . Ponieważ węzły A i C nie mogą odbierać nawzajem swoich sygnałów, więc nie mogą wykryć kolizji przed lub w trakcie transmisji, Carrier sense multiple access z wykrywaniem kolizji ( CSMA/CD ) nie działa i występują kolizje, które następnie uszkadzają dane odbierane przez punkt dostępu.

Aby przezwyciężyć problem ukrytych węzłów, w punkcie dostępowym zaimplementowano uzgadnianie request-to-send/clear-to-send (RTS/CTS) ( IEEE 802.11 RTS/CTS ) w połączeniu z wielodostępem Carrier sense z unikaniem kolizji ( CSMA). /CA ). Ten sam problem występuje w mobilnej sieci ad hoc ( MANET ).

IEEE 802.11 używa potwierdzeń 802.11 RTS/CTS i pakietów uzgadniania, aby częściowo przezwyciężyć problem ukrytych węzłów. RTS/CTS nie jest kompletnym rozwiązaniem i może jeszcze bardziej obniżyć przepustowość, ale pomocne mogą być również potwierdzenia adaptacyjne ze stacji bazowej.

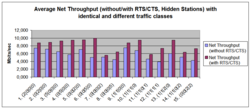

Porównanie ze stacjami ukrytymi pokazuje, że pakiety RTS/CTS w każdej klasie ruchu są opłacalne (nawet przy krótkich ramkach audio, które powodują duże obciążenie ramkami RTS/CTS).

W środowisku eksperymentalnym uwzględniono następujące klasy ruchu: dane (niekrytyczne czasowo), dane (krytyczne czasowo), wideo, audio. Przykłady notacji: (0|0|0|2) oznacza 2 stacje audio; (1|1|2|0) oznacza 1 stację danych (niekrytyczną czasowo), 1 stację danych (krytyczną czasowo), 2 stacje wideo.

Inne metody, które można zastosować do rozwiązania problemu z ukrytymi węzłami to:

- Zwiększ moc nadawania z węzłów

- Użyj anten dookólnych

- Usuń przeszkody

- Przenieś węzeł

- Użyj oprogramowania do ulepszania protokołu

- Użyj różnorodności anten

Rozwiązania

Zwiększenie mocy nadawczej

Zwiększenie mocy transmisji węzłów może rozwiązać problem ukrytego węzła, pozwalając komórce wokół każdego węzła na zwiększenie rozmiaru, obejmując wszystkie inne węzły. Ta konfiguracja umożliwia nieukrytym węzłom wykrywanie lub słyszenie ukrytego węzła. Jeśli nieukryte węzły słyszą ukryty węzeł, ukryty węzeł nie jest już ukryty. Ponieważ bezprzewodowe sieci LAN korzystają z protokołu CSMA/CA , węzły będą czekać na swoją kolej przed komunikacją z punktem dostępowym .

To rozwiązanie działa tylko wtedy, gdy zwiększa się moc transmisji w węzłach, które są ukryte. W typowym przypadku sieci WiFi zwiększenie mocy transmisji tylko na punkcie dostępowym nie rozwiąże problemu, ponieważ zazwyczaj ukrytymi węzłami są klienci (np. laptopy, urządzenia mobilne), a nie sam punkt dostępowy, a klienci nadal nie będą słyszeć się nawzajem. Zwiększenie mocy transmisji w punkcie dostępowym prawdopodobnie pogorszy problem, ponieważ wprowadzi nowych klientów w zasięg punktu dostępowego, a tym samym doda do sieci nowe węzły, które są ukryte przed innymi klientami.

Anteny dookólne

Ponieważ węzły wykorzystujące anteny kierunkowe są prawie niewidoczne dla węzłów, które nie są ustawione w kierunku, w który skierowana jest antena, anteny kierunkowe powinny być używane tylko w bardzo małych sieciach (np. dedykowane połączenia punkt-punkt ). Użyj anten dookólnych dla rozległych sieci składających się z więcej niż dwóch węzłów.

Usuwanie przeszkód

Zwiększanie mocy w węzłach mobilnych może nie zadziałać, jeśli na przykład jeden węzeł jest ukryty, ponieważ jest betonowa lub stalowa ściana uniemożliwiająca komunikację z innymi węzłami. Wątpliwe jest, aby można było usunąć taką przeszkodę, ale usunięcie przeszkody jest kolejną metodą rozwiązania problemu ukrytego węzła.

Przenoszenie węzła

Inną metodą rozwiązania problemu ukrytych węzłów jest przesuwanie węzłów tak, aby wszystkie mogły się nawzajem słyszeć. Jeśli okaże się, że problem z ukrytym węzłem jest wynikiem przeniesienia komputera przez użytkownika do obszaru, który jest ukryty przed innymi węzłami bezprzewodowymi, może być konieczne ponowne przeniesienie tego użytkownika. Alternatywą dla zmuszania użytkowników do przemieszczania się jest rozszerzenie bezprzewodowej sieci LAN w celu zapewnienia odpowiedniego zasięgu ukrytego obszaru, być może przy użyciu dodatkowych punktów dostępowych.

Wzmocnienie protokołu

Istnieje kilka implementacji oprogramowania dodatkowych protokołów, które zasadniczo implementują strategię odpytywania lub przekazywania tokenów . Następnie urządzenie główne (zazwyczaj punkt dostępu) dynamicznie odpytuje klientów o dane. Klientom nie wolno przesyłać danych bez zaproszenia mistrza. Eliminuje to problem ukrytych węzłów kosztem zwiększonego opóźnienia i mniejszej maksymalnej przepustowości.

Protokół Wi-Fi IEEE 802.11 RTS/CTS to jeden z używanych protokołów uzgadniania. Klienci, którzy chcą wysyłać dane, wysyłają pakiet RTS. Punkt dostępowy wysyła następnie pakiet CTS, gdy jest gotowy dla tego konkretnego węzła. W przypadku krótkich pakietów narzut jest dość duży, więc krótkie pakiety zwykle go nie używają, minimalny rozmiar jest ogólnie konfigurowalny.

Sieć komórkowa

W przypadku sieci komórkowych problem ukrytych węzłów ma praktyczne rozwiązania poprzez multipleksowanie w dziedzinie czasu dla każdego klienta na maszcie i wykorzystanie zróżnicowanych przestrzennie nadajników, dzięki czemu każdy węzeł jest potencjalnie obsługiwany przez dowolny z trzech masztów, co znacznie minimalizuje problemy z przeszkodami zakłócającymi propagację radiową .

Zobacz też

- Odsłonięty problem z węzłem

- Hybrydowa funkcja koordynacji

- Funkcja koordynacji punktów

- Bezprzewodowa sieć LAN